- 公開日

- 最終更新日

【WorkSpaces】別アカウントのManaged Microsoft ADにAD Connectorで接続してWorkSpacesを起動してみた

この記事を共有する

目次

はじめに

皆さんこんにちは!パーソル&サーバーワークスの三宅です。

AWS Managed Microsoft AD (以降、Managed Microsoft AD) を別のAWSアカウントで構築していて、そのディレクトリを使ってAmazon WorkSpaces (以降、WorkSpaces) を起動したいと思ったことはありませんか?

AWS Directory Serviceには、Managed Microsoft ADを他のアカウントと共有する機能が用意されていますが、共有ディレクトリを使用したWorkSpacesの作成は、2026年2月時点ではサポートされていません。

WorkSpaces Personal のディレクトリを管理する - Amazon WorkSpaces

現在、共有ディレクトリは、Amazon WorkSpaces での使用はサポートされていません。

ここで登場するのが、AD Connectorです。WorkSpacesを起動したいアカウント側でAD Connectorを作成し、別アカウントのManaged Microsoft ADに接続する構成が考えられます。

実際にこの構成でWorkSpacesが起動できるのか、今回検証してみました。

事前準備

今回の手順には以下の準備が必要です。

2つのAWSアカウント

- アカウントA: Managed Microsoft ADを配置するアカウント

- アカウントB: AD ConnectorとWorkSpacesを配置するアカウント

VPCの準備

- アカウントA: Managed Microsoft AD用のVPC (例: 192.168.0.0/24)

- アカウントB: AD ConnectorとWorkSpaces用のVPC (例: 172.31.0.0/24)

- 各VPCに最低2つのプライベートサブネット(異なるAZ)

ネットワーク接続

- VPC PeeringまたはTransit Gatewayによるアカウント間接続 (今回はVPC Peering)

- 適切なルートテーブルとセキュリティグループの設定

試してみた

【アカウントA】Managed Microsoft ADのセットアップ

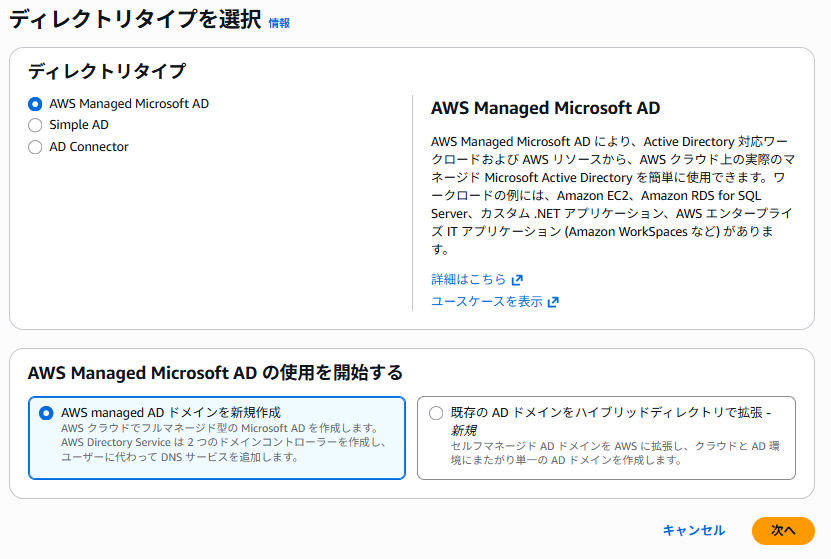

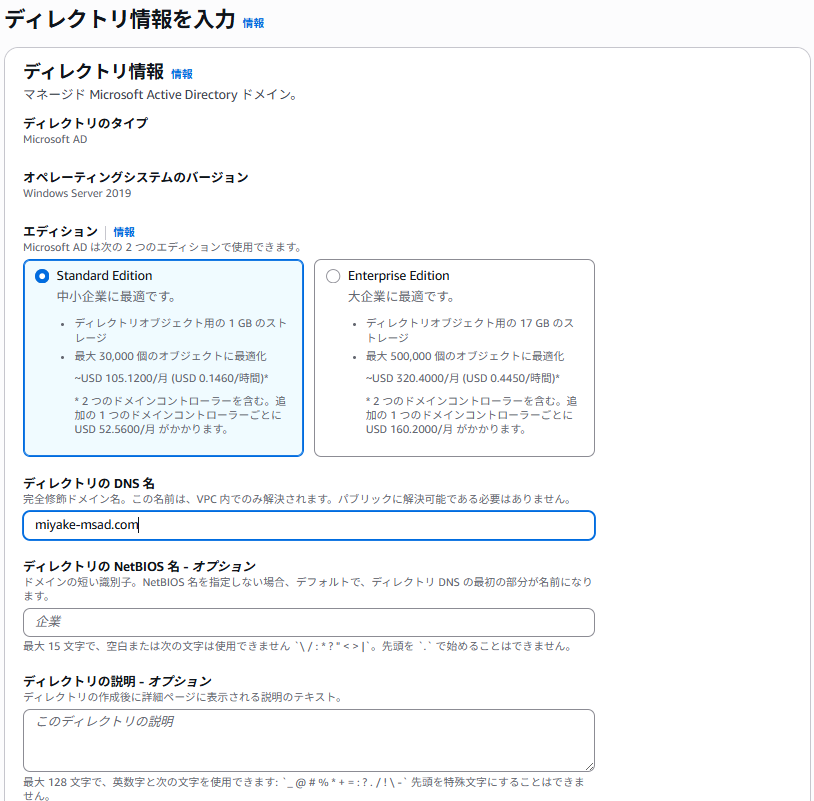

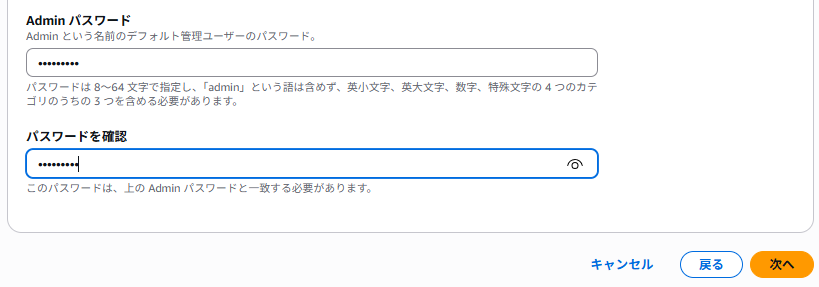

Directory Serviceコンソールで「AWS Managed Microsoft AD」を選択し、ディレクトリ情報を入力します。

今回は「Standard Edition」で「miyake-msad.com」というディレクトリを作成しました。

VPCとサブネットを選択し、セットアップを完了します。

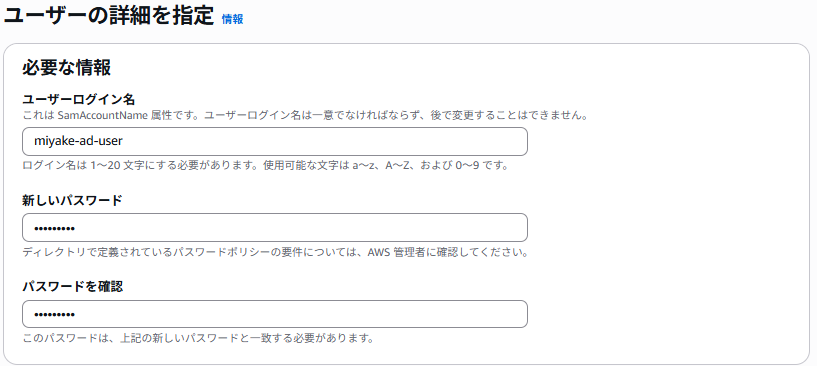

アクティブになったら、Directory Serviceコンソールから対象ディレクトリを選択し、サービスアカウント用のユーザー「miyake-ad-user」を作成します。 このユーザーは後ほどAD Connectorの接続に使用するため、パスワードは安全に保管してください。オプションやグループの設定はデフォルトのまま進めます。

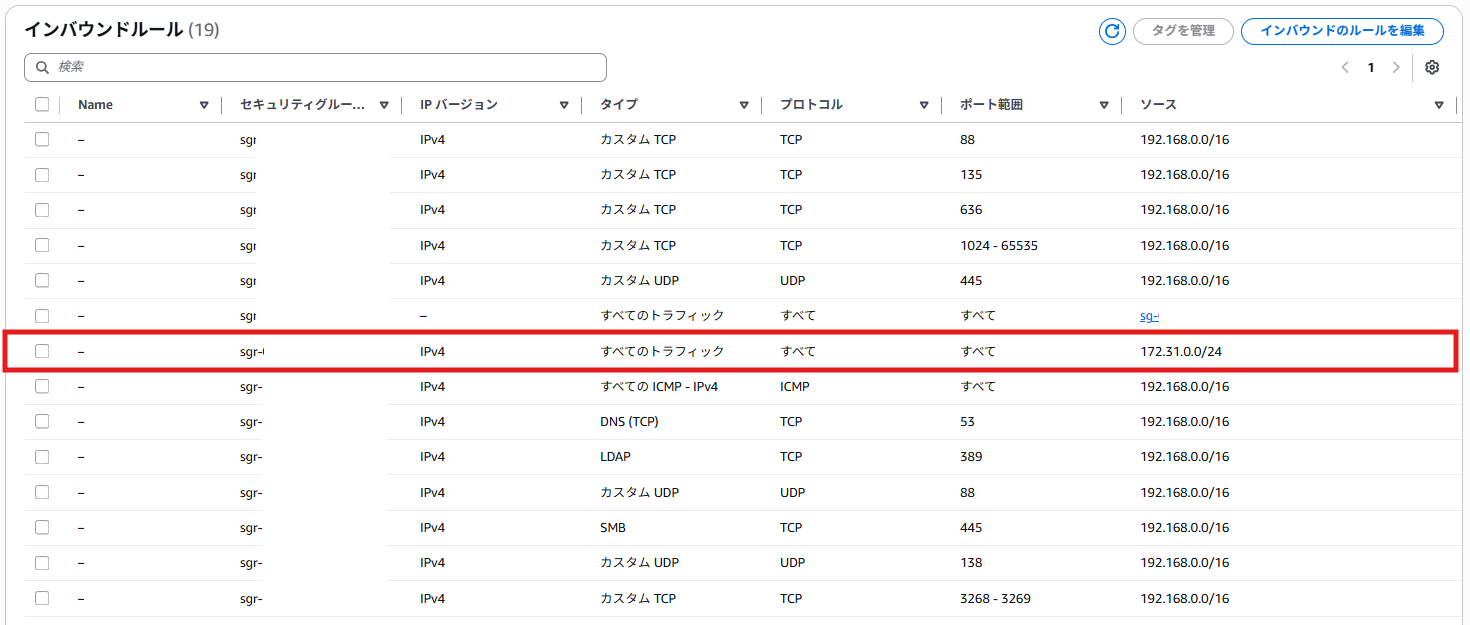

Managed Microsoft ADに自動的に割り当てられたセキュリティグループのインバウンドルールを編集します。 アカウントBのVPC CIDR(172.31.0.0/24)からの通信を許可するルールを追加します。

※今回は検証のため、すべてのトラフィックを許可していますが、本番環境では必要最小限のポートのみを開放することを推奨します。

【アカウントB】AD Connectorのセットアップ

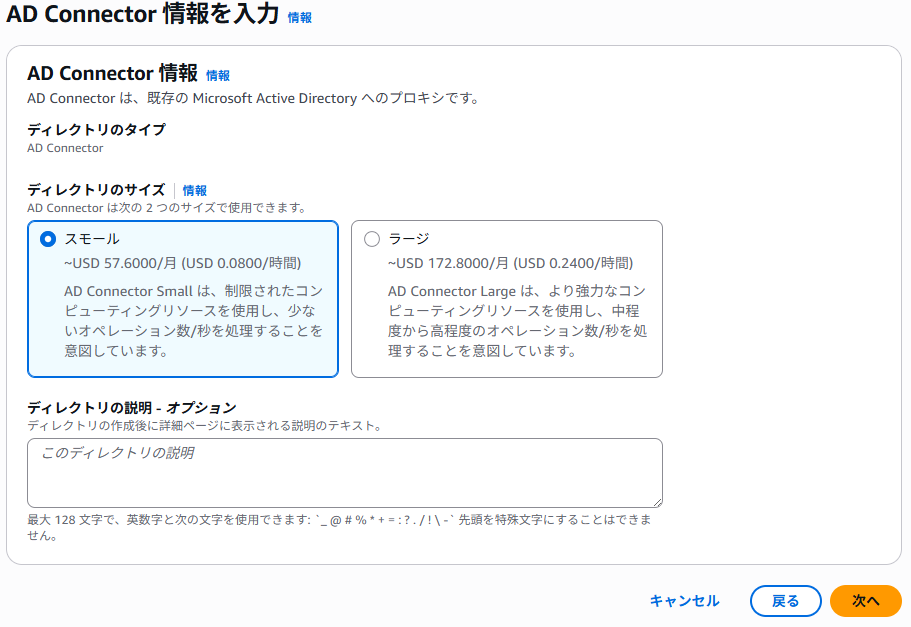

Directory Serviceコンソールで「AD Connector」を選択します。

AD Connectorのサイズは「スモール」を選択します。

AD Connectorを配置するVPC「miyake-workspaces-vpc」(172.31.0.0/24)を選択します。 サブネットは、異なるアベイラビリティゾーンに配置された2つのプライベートサブネット「miyake-workspaces-lan-1a」と「miyake-workspaces-lan-1c」を選択します。

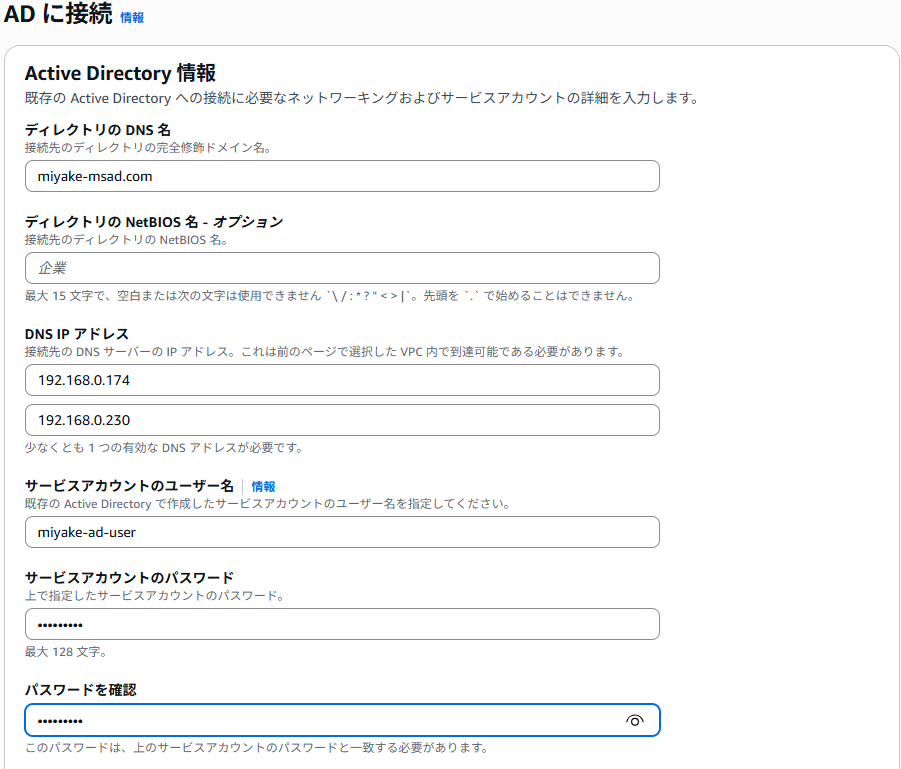

「Active Directory情報」セクションで、接続先のManaged Microsoft ADの情報を入力します。

- ディレクトリのDNS名: アカウントAで作成したManaged Microsoft ADのDNS名「miyake-msad.com」を入力

- DNS IPアドレス: Managed Microsoft ADのDNSサーバーIPアドレス「192.168.0.174」と「192.168.0.230」を入力します

- サービスアカウントのユーザー名: アカウントAで作成した「miyake-ad-user」を入力

- サービスアカウントのパスワード: 先ほど設定したパスワードを入力

- パスワードを確認: 同じパスワードを再度入力

これらのIPアドレスは、アカウントAのDirectory Serviceコンソールで確認できます。

AD Connectorのステータスがアクティブに遷移したことを確認します。

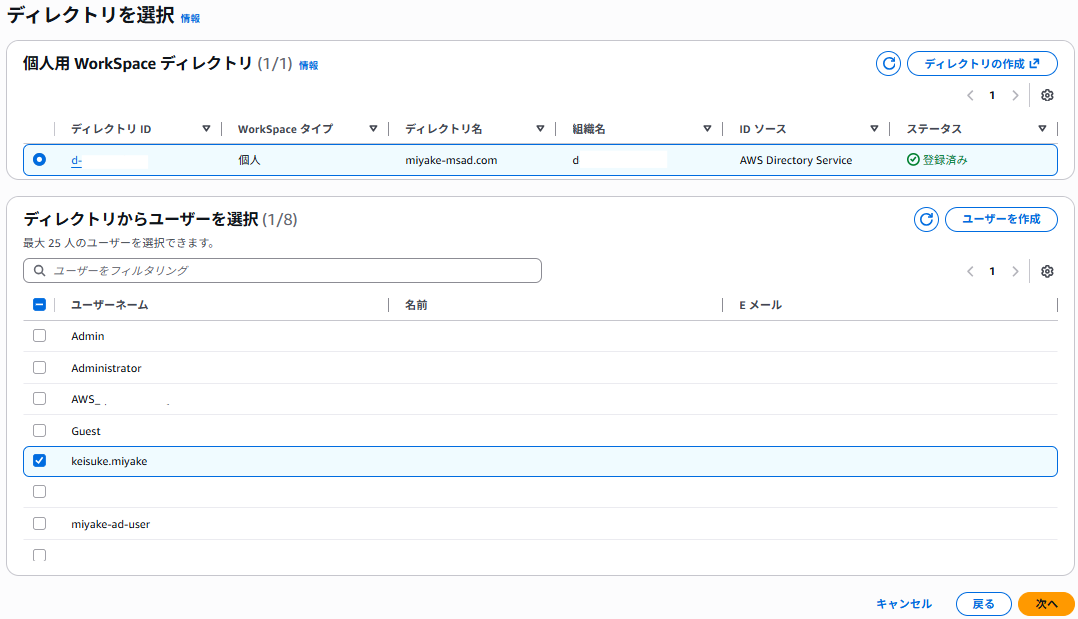

【アカウントB】WorkSpacesの作成

WorkSpacesコンソールで事前にAD Connectorをディレクトリとして登録します。

その後「WorkSpaceの作成」を選択し、個人用WorkSpaceを作成します。

ディレクトリから「miyake-msad.com」を選択し、ユーザーを選択します。 バンドルは「Standard with Windows 10」を選択し、WorkSpacesを作成します。

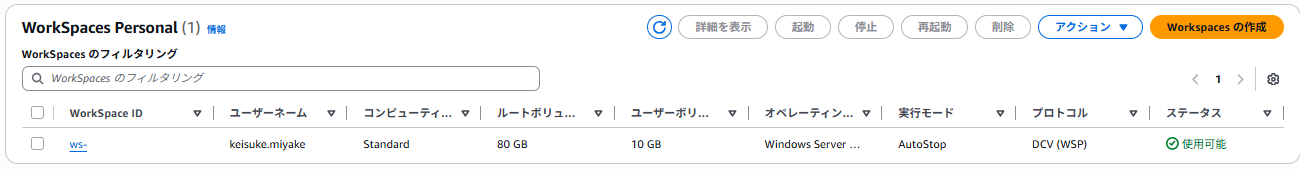

しばらく経ってWorkSpacesのステータスが使用可能に遷移したことを確認します。

接続確認

AD Connectorを経由して別アカウントのManaged Microsoft ADに正常に認証でき、WorkSpacesへのログインに成功しました。

![]()

まとめ

今回の検証により、AD Connectorを使用することで、別アカウントのManaged Microsoft ADに接続してWorkSpacesを起動できることが確認できました。

この構成のメリットはActive Directoryの管理を一元化できる点にあります。セキュリティグループとネットワーク制御により、適切なアクセス制御の上でWorkSpacesをADに参加させることができます。マルチアカウント環境でWorkSpacesを展開する際の選択肢として、ぜひ参考にしてください!

この記事は私が書きました

三宅 啓右

記事一覧2025 Japan All AWS Certifications Engineers