- 公開日

- 最終更新日

【Security Hub】[IAM.6] を解消するときのtips

この記事を共有する

はじめに

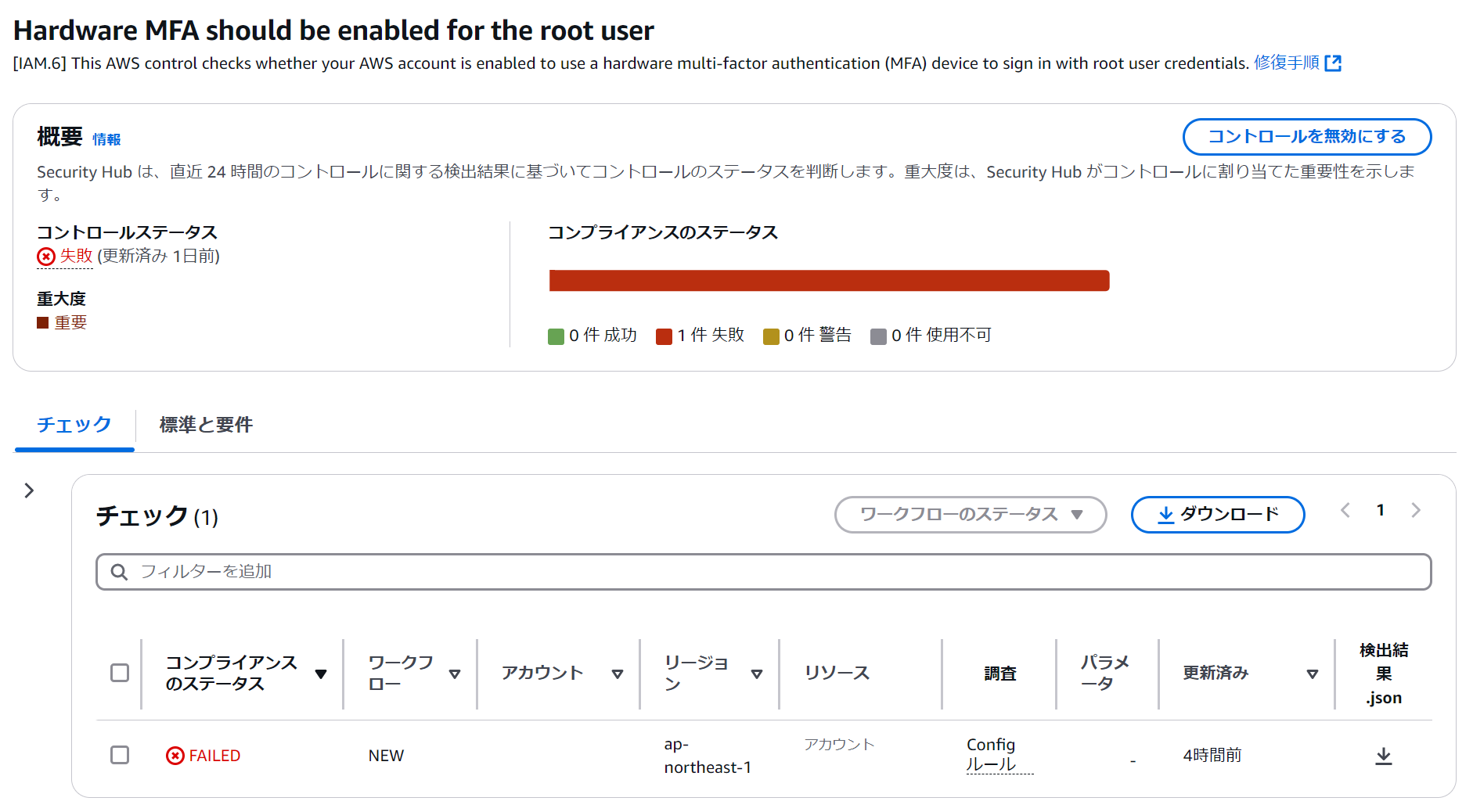

IAM の Security Hub コントロールに「[IAM.6] Hardware MFA should be enabled for the root user(ルートユーザーに対してハードウェア MFA を有効にする必要があります)」というものがあります。

字面だけ見ればルートユーザーのハードウェアMFAを有効にすることで解消しそうなものですが、少し注意点があります。

結論

[IAM.6]が検知される原因は

- ハードウェアMFAの設定がされていない

- 仮想 MFA によるアクセスが設定されている

となります。

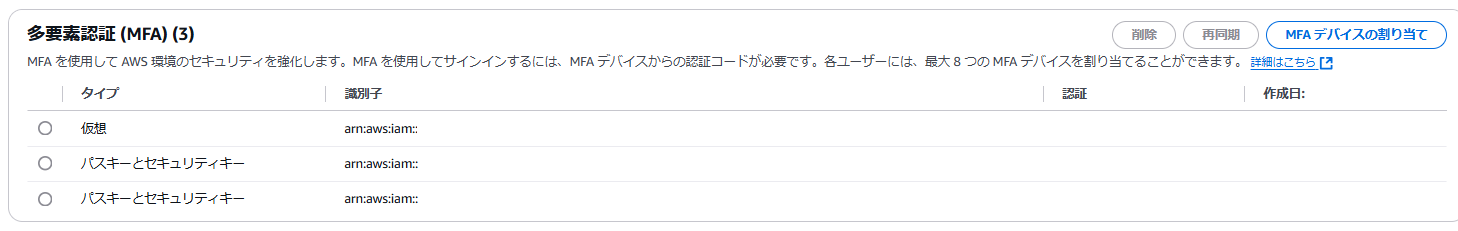

つまりハードウェアMFAのみ設定されていなければなりません。

誤解しやすいからタイトルを変えてほしいなぁ、、、

公式ドキュメントには以下の記載があります。

仮想 MFA デバイスにルートユーザー認証情報によるサインインが許可されている場合、コントロールは失敗します。

仮想 MFA はハードウェア MFA デバイスと同じレベルのセキュリティを提供しない可能性があります。

MFAのセキュリティレベルを確保するために、仮想MFAが残っていてはいけないということですね。

実際にハードウェアMFAと仮想MFAが混在するアカウントですと検知されていました。

仮想MFAを削除したところ解消されたことも確認できました。

もしハードウェアMFAが設定できない場合や、仮想MFAも併用しなくてはならない場合はコントロールの抑制を検討してください。

しかし、ハードウェアMFAは不便ではあるもののルートユーザーを利用することは推奨されていないので素直にハードウェアMFAのみを設定するのが良さそうですね。

最後に

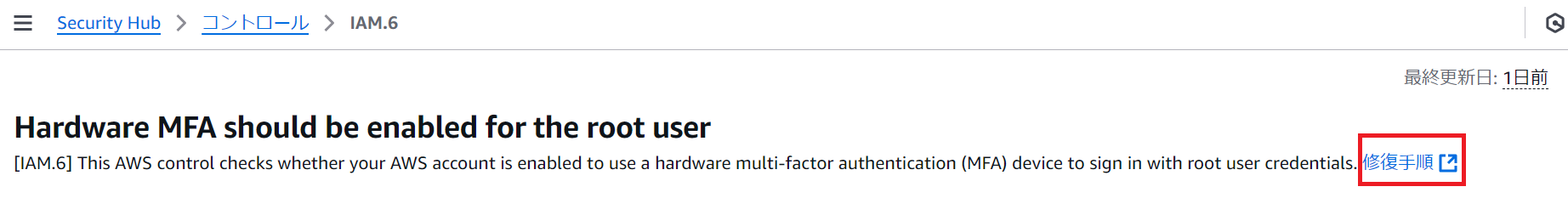

Security Hub コントロールはタイトルだけでは全容がわからないことが多いので公式ドキュメントで要件を確認したほうが良さそうです。

ドキュメントの簡単なアクセス方法はコンソールに修復手順へのリンクがありますのでそちらを利用してください。

最後までお読みいただきありがとうございました!参考になりましたら幸いです。

この記事は私が書きました

渡邉 和貴

記事一覧CCoEをやってます。森と山に出没します。 好きなAWSサービスは IAM と CloudFormation