- 公開日

- 最終更新日

【新機能】CloudWatchアラートミュートの使用場面を考えてみる。

この記事を共有する

目次

はじめに

こんにちは。サービスGの佐藤です。今回は2026年2月のアップデートで追加された機能である、

CloudWatchアラームのミュート機能についてまとめていきたいと思います。

AWS CloudWatch Alarm Mute Rules eliminate alert fatigue

本記事では、

- CloudWatchアラームのミュート機能について。

- 実際の設定方法のハンズオン。

- 本機能の利用場面。

について記載しております。

CloudWatchアラームのミュート機能とは

CloudWatchアラームのミュート機能とは、CloudWatchアラームで設定した閾値を超過した際の検知をミュート化するという機能です。

実際、システム上影響はなくとも運用を行う上でやむを得ずアラームが発生してしまう場合もあるかと思います。

運用者でその内容を取捨選択するのは場合によっては運用負荷が高まることもあるので、このアップデートは運用側へ気遣いがある内容だと個人的に感じます。

ハンズオン

実際に簡単な設定を実施していきます。

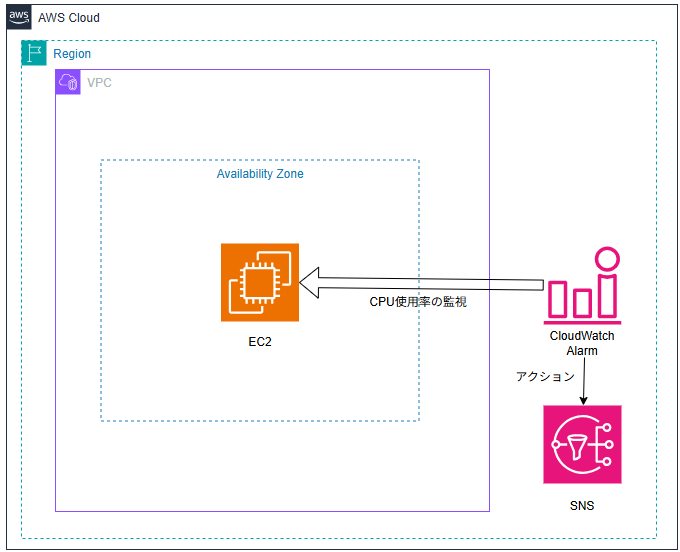

今回は「CPU 使用率のアラームをミュートする」ケースを例に、 どのようにアラームミュートが動くかを実際に確認していきます。

あらかじめEC2のCPU使用率を意図的に上げ、作成したアラームで検知されるようにし,

アラーム検知後はEメールが飛ぶようにも設定しています。

以下のような簡易的な構成でハンズオンを実施していきます。

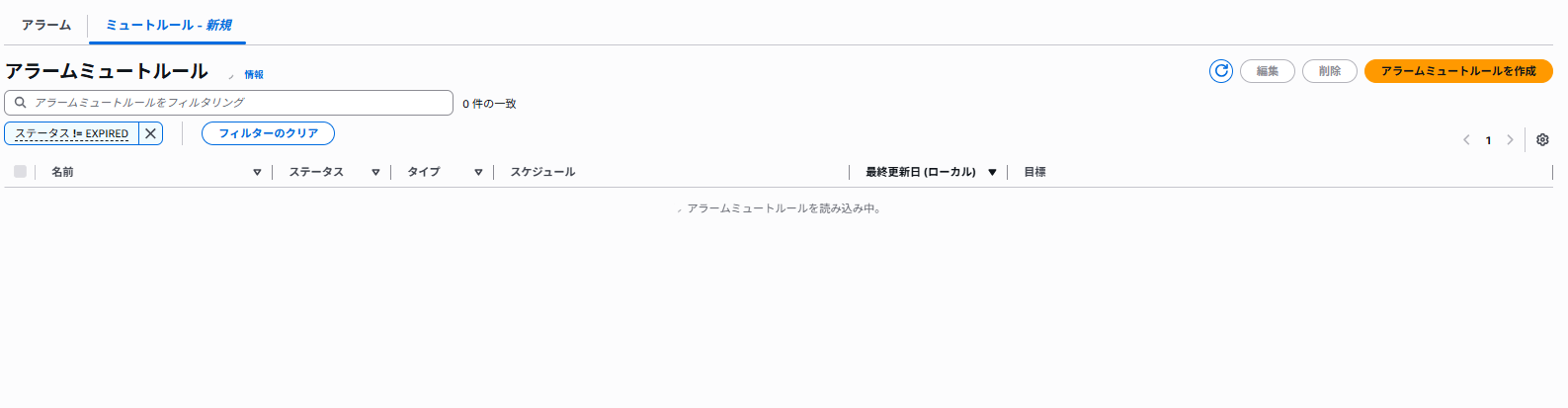

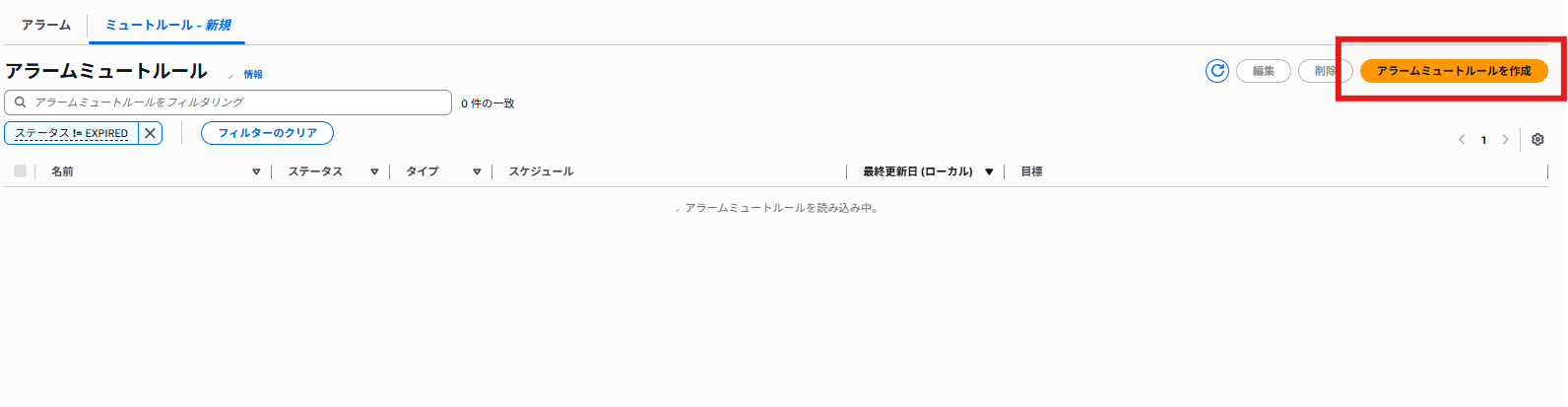

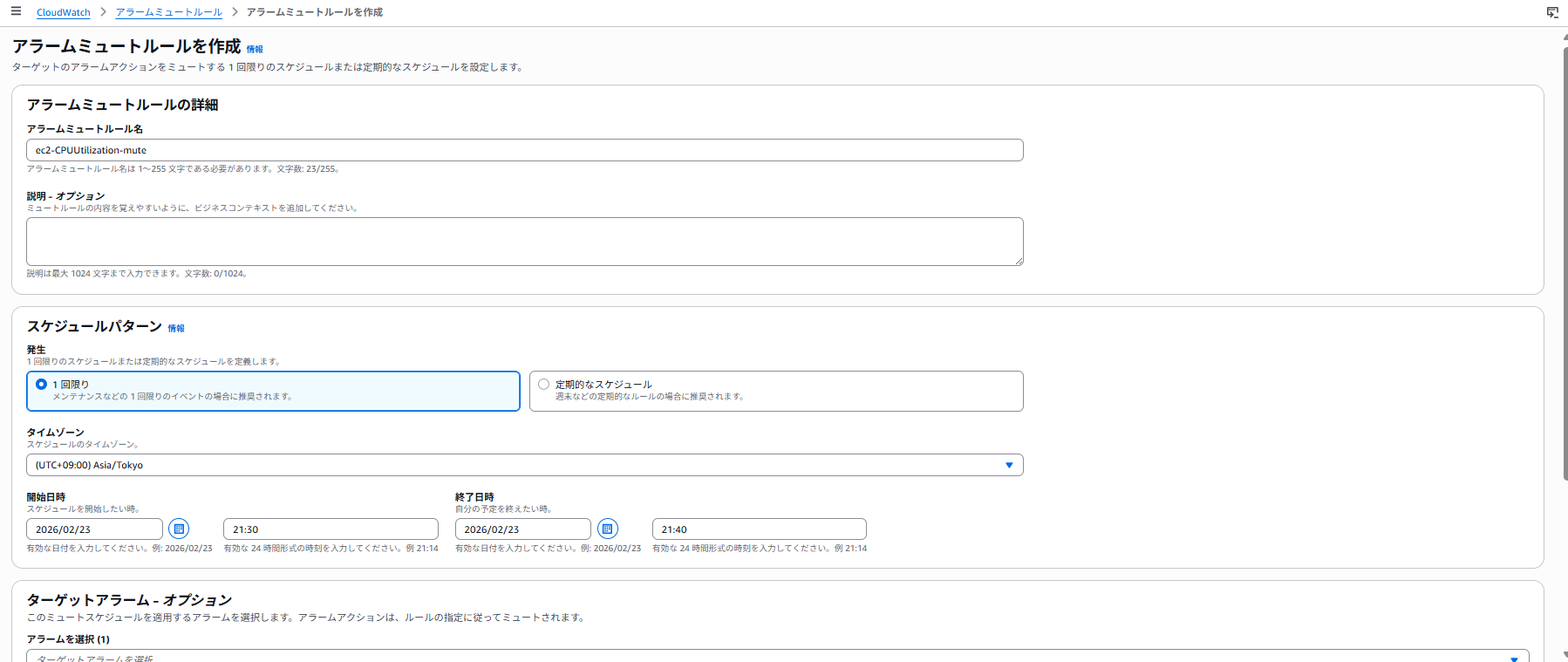

①ミュート設定(ルール)を行う。

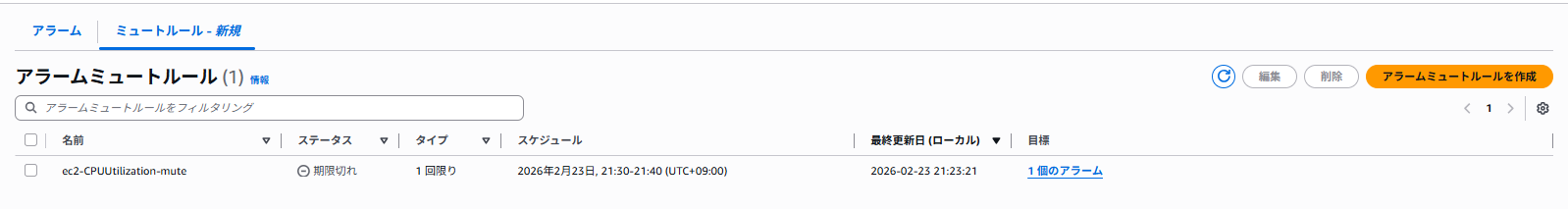

CloudWatchアラームのコンソールより、以下画像の箇所が追加されています。

そのままアラームミュートルールを作成に進みます。

- ミュートルール名を入力する。

- スケジュールパターンを設定する。(今回は特定時間21:30-40の間をミュート)

- 対象のアラームを選択。

上記3点を設定し、ルールを作成します。

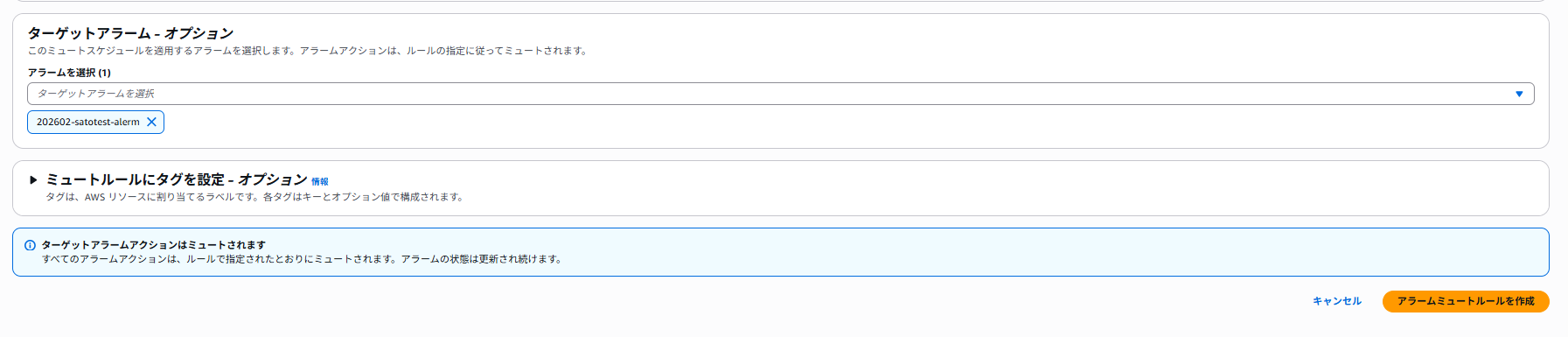

②アラームを発生させてみる

それでは今回ミュートの時間に設定した特定時間21:30-40にてCPU使用率を高めてみます。

21:30になるとコンソール上に以下変更がありました。

- アラームについてミュートされたフラグが確認できる。(画像赤枠)

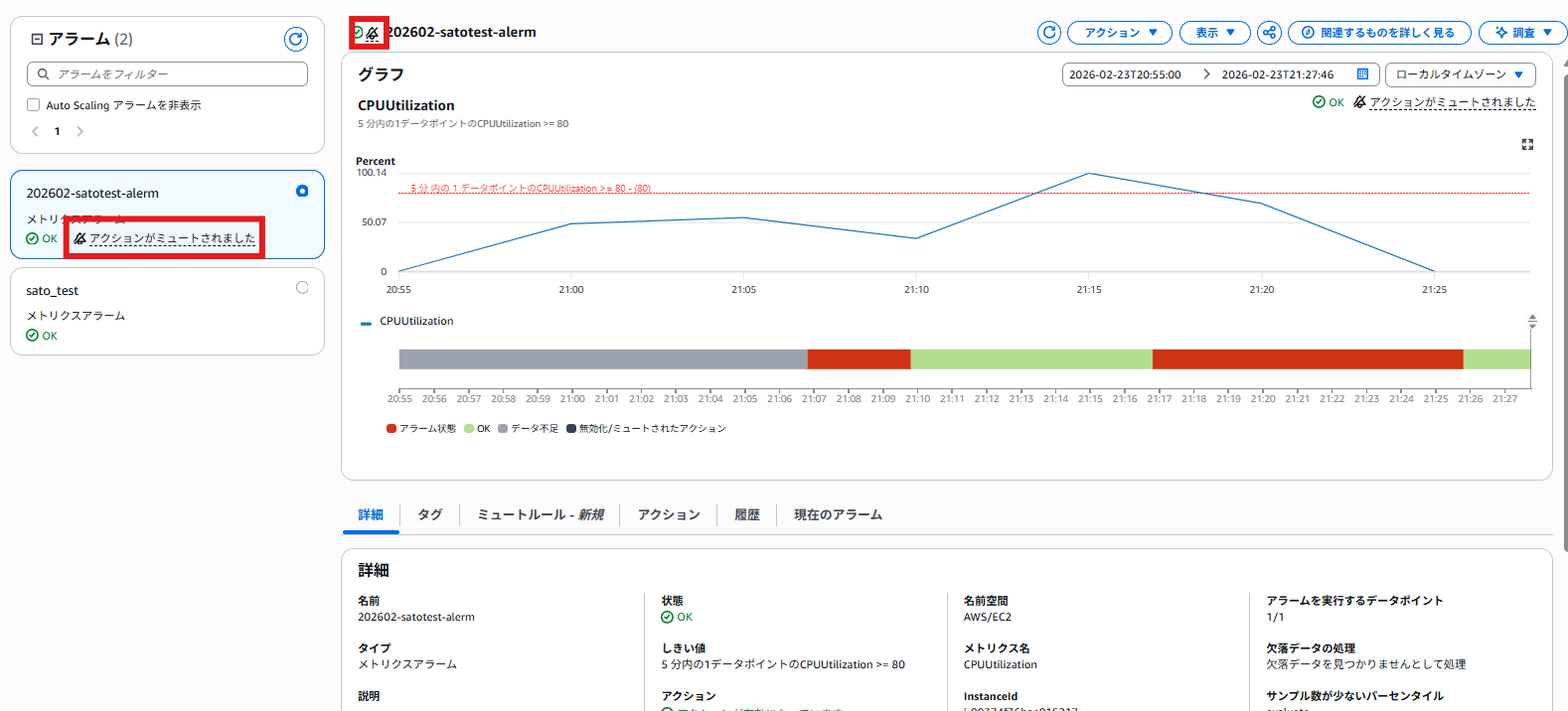

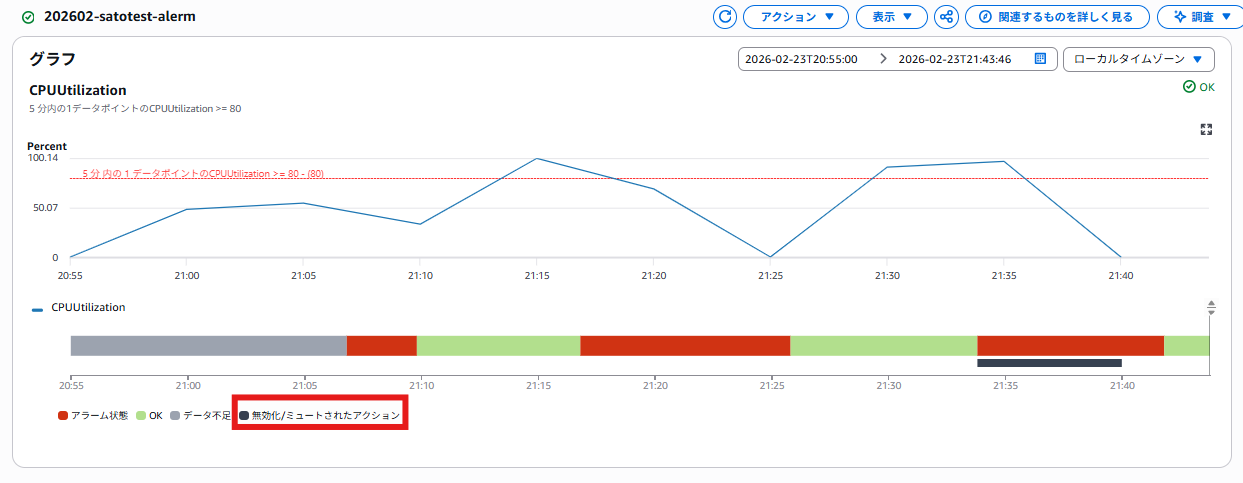

それでは、結果をみていきます。コンソール上のグラフとステータス状況は以下画像のようになりました。

- 21:25分までは特にミュート設定もさせずに負荷を上げた。(メール通知あり)

- 上記はアラーム状態と検知された。

- ミュート設定後は、ステータスとしてはアラーム状態。

- 無効化/ミュートされたアクションとして確認できるようになっている。(メール通知も来なかった)

ちなみに21:40になったタイミングでメール通知は飛んできたため、厳密には21:39:59まではミュートするといった動きでした。 実施後、ミュートルールのステータスは期限切れに変更となってました。

ハンズオン結果

- ミュートルールは一回限りor定期的な範囲どちらでも設定可能。

- ミュート適用時は、後続のアクションは抑止される。

- ただし、アラーム状態のステータスとしてはあくまでもアラーム状態となる。

使用場面

それでは本機能はどのような場面で活用できるのか、考えていきたいと思います。 自分自身、経験した業務から以下2点のような場面があると考えます。

いずれも共通するのが、運用上許容したいアラームという観点で、

ミュート機能が活用できるのでないかと思われます。

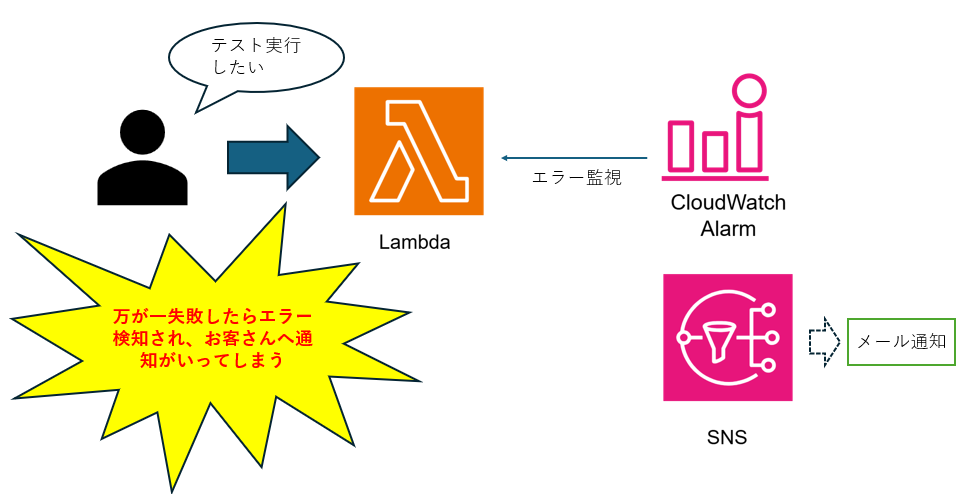

①本番に近い環境でのやむを得ないテスト時

前提

- 本番に近い環境でやむを得ない修正が生じた。(例:Lambdaのソースコードの一部修正等)

- 修正後、Lambdaの実行をする必要がある。

- Lambdaの実行エラーをアラーム検知している。

詳細

前提に記載した内容は無論、システム影響がない場合での実施が大前提となりますが、

例にも挙げたLambdaのコード微修正等でのテスト実行はよくあるケースではないでしょうか。

しかし、テスト実行が失敗した際にエラー通知が飛んでしまうと場合によってはインシデント扱いとなったりと、許容されるものと分かってはいるものの、運用上は良くない形になると思います。

(お客さんへの事前通知連絡等、手間もかかることも...)

アラームミュートルールを利用することで、Lambdaの実行エラーをアラーム検知を一時的に無視させることが可能となります。

より現場よりの手順を考えるとしたら、

①テスト実行前にアラームミュートルールを作成する。

②Lambdaの実行エラーに対してのアラーム検知ミュートし、テスト実行を行う。

③作業が完了した際、ミュートにしていた期間にアラームが発生してないかを確認する。

作業中に想定外(本来の監視対象)が発生してないかを確認することで、作業影響を出すことなく一連の作業を行えるかと思います。

※ただ、本来アラームを出したい内容が通知されなくなるのはそれはそれで問題という観点もあるかもですね...

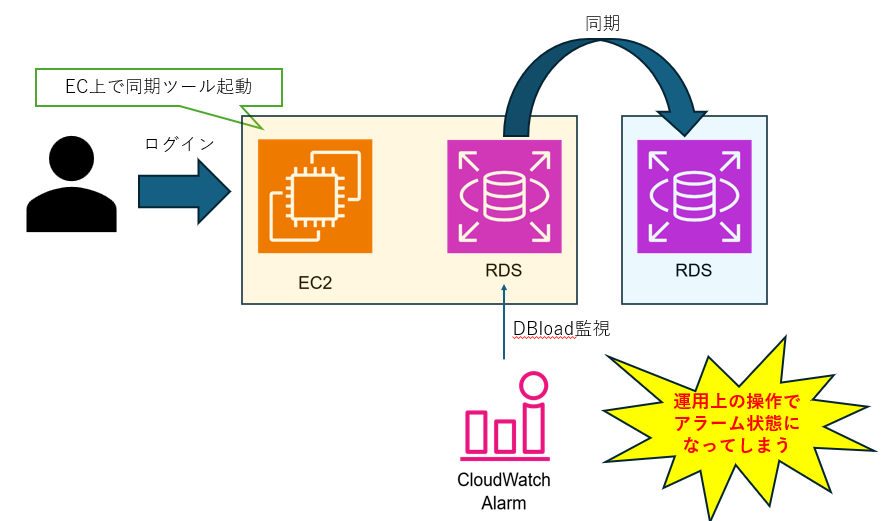

②RDS DBloadの監視アラーム

前提

- RDSのリソース監視にてDBload監視を実施。

- 運用上、DBの同期ツールを使用し検証環境から本番環境へのDB同期を実施。

詳細

DBloadの詳細については、ここでは割愛とします。※分からない方は以下URLを参照。

無論、実際のシステム稼働において問題がないように閾値を設定を行います。

しかし、DBの同期ツールを実施するにあたり、インスタンスクラスによってはアラームが発生してしまうという問題がありました。

本来、監視したいシステム稼働中での指標ではなく、あくまで運用上発生するものとなり、

この為だけに、DBloadの見直しを実施するのはあまり適切ではないように思えます。

このような場合にもミュート機能が活用できそうだと思います。

①と同様に作業時間においてのミュート化でも可能となりますが、定期的なミュート設定も可能となっており、定期作業のものであれば、あらかじめ予定されている時間帯で一回設定すればよいこととなります。

まとめ

いかがだったでしょうか。自身の業務上で遭遇した内容で活用できそうな場面を取り上げてみました。

不要なアラーム検知を削除することで、検知/確認漏れを防ぐことにも繋がるかな思います。

確認するのが人間である以上、「どうせまた何か作業しているんでしょ」と言った心理が働き、

本来確認すべきアラーム検知を見落とし、結果インシデントになってしまうなんてことも...

何かの参考になれば幸いです。

この記事は私が書きました

佐藤 祐弥

記事一覧日々の業務上での学びをコツコツアウトプットできればなと思います。